Sosyal Medya Zorbalığı Nedir?

Sosyal Medya Zorbalığı Nedir? Dijital Dünyada Yeni Bir Tehdit Sosyal Medya…

Sosyal Medya Zorbalığı Nedir? Dijital Dünyada Yeni Bir Tehdit Sosyal Medya…

Linux Masaüstü Ortamı Nedir? En İyi Seçenek Hangisi? Linux Masaüstü Ortamı…

Root Ve Jailbreak Nedir? Mobil Cihazınızdaki Kısıtlamaları Kaldırın Root Ve Jailbreak…

Android Performans Arttırma İleri Düzey Optimizasyon Android Performans Arttırma Bilinmeyen Yöntemler…

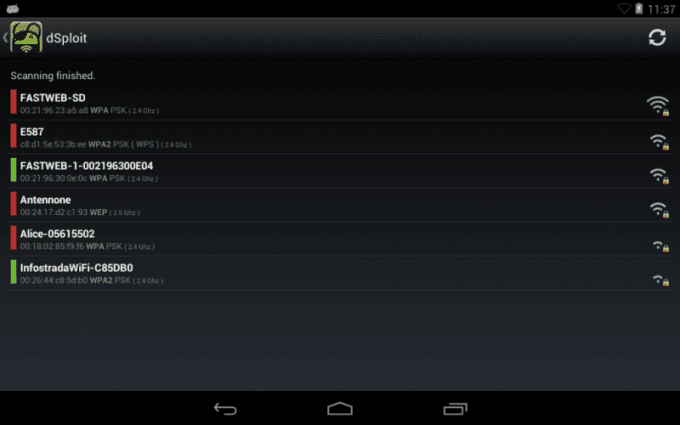

dSploit Nedir? dSploit, Android platformu için geliştirilmiş bir güvenlik test aracıdır. Özellikle ağ güvenliği testleri ve analizleri için kullanılır. Dsploit’in geliştirilmesi, zAnti adlı mobil güvenlik uygulamasının bir parçası olarak geliştirilen ve MWR InfoSecurity tarafından desteklenen bir projedir. zAnti’nin devamı olarak geliştirilen Dsploit, mobil cihazlar üzerinde ağ güvenliği testleri yapma amacı güder.

dSploit Nedir? Dsploit’in geliştirilmesi ve güncellenmesi son zamanlarda durdurulmuş gibi görünmektedir. Uygulamanın son güncellemeleri eski tarihlerde kalmıştır ve aktif bir şekilde yenilenme veya desteklenme sürecinde olmadığı bilinmektedir. Dolayısıyla, kullanıcılar bu tür araçları kullanırken güvenlik ve uyumluluk açısından dikkatli olmalı ve güncel alternatiflerini gözden geçirmelidir.

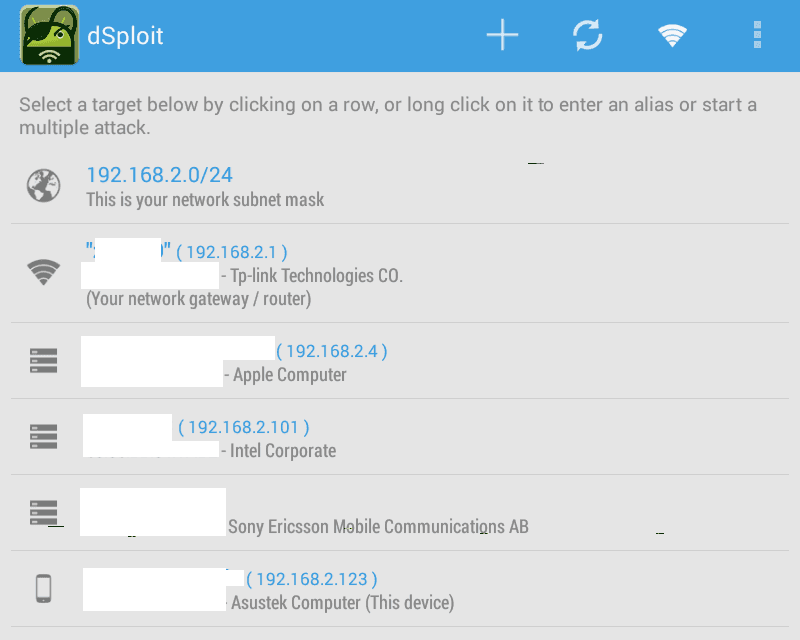

Ancak, Dsploit’in geliştirilmesi belirli bir noktada durdurulmuş ve topluluk tarafından geliştirilmeye devam edilen cSploit projesi ortaya çıkmıştır. cSploit, Dsploit’in özelliklerini genişleterek ve açık kaynaklı bir yaklaşımla kullanıcıların güvenlik testlerini daha esnek ve güçlü bir şekilde yapmalarına olanak tanımıştır. Bu yeni versiyon, ağ üzerinde port taraması, zafiyet taraması, ağ haritalama ve diğer çeşitli güvenlik testleri yapabilme özelliklerine sahiptir.

Dsploit ve cSploit, mobil cihazlar için geliştirilmiş güçlü güvenlik test araçlarıdır. İlk olarak, Dsploit, MWR InfoSecurity tarafından zAnti projesinin bir parçası olarak yayımlanmıştır. Bu uygulama, ağ güvenliği testleri ve analizleri için öncü bir araç olarak öne çıkmıştır. Dsploit, ağ trafiği izleme, paket yakalama, port taraması ve güvenlik açıkları tespiti gibi temel özellikler sunarak kullanıcıların mobil cihazlar üzerinde güvenlik zafiyetlerini tespit etmelerine imkan sağlamıştır.

Günümüzde, cSploit açık kaynaklı doğası sayesinde sürekli olarak güncellenmekte ve topluluk tarafından desteklenmektedir. Bu durum, kullanıcıların mobil cihazlar üzerindeki güvenlik açıklarını tespit etmek ve kapatmak için güçlü bir araç olarak cSploit’i tercih etmelerini sağlamaktadır. Ancak, bu tür araçların kullanımıyla ilgili yasal ve etik sorumlulukların da dikkate alınması gerekmektedir, çünkü izinsiz ağlara müdahale veya yasalara aykırı aktivitelerde bulunma riski taşıyabilirler.

cSploit, dSploit’in geliştirilmiş ve devamı niteliğindedir. İlk olarak, cSploit’in dSploit’e göre nasıl bir gelişme sağladığını inceleyelim:

Bu detaylar, Dsploit ve cSploit’in mobil cihazlar üzerindeki ağ güvenliği testleri ve analizleri için sunduğu kapsamlı yetenekleri göstermektedir. Her iki araç da, kullanıcıların ağ güvenliği konusundaki bilgi ve yeteneklerini geliştirmelerine yardımcı olurken, doğru ve etik kullanımı önemlidir.

dSploit’in kullanımı, ağ güvenliği testleri yapmak ve ağ üzerinde güvenlik açıklarını tespit etmek amacıyla tasarlanmış bir Android uygulamasıdır. İşte dSploit’in genel kullanımı hakkında bilgi verelim:

dSploit gibi araçları kullanırken, teknik bilgi gereksinimleri ve ağ güvenliği konusundaki bilinç önemlidir. Profesyonel ağ güvenliği testleri için dSploit gibi araçları kullanmadan önce, ilgili yasal düzenlemeleri ve etik kuralları dikkate almak önemlidir.

Kullanıcılar, dSploit gibi araçları yasal ve etik sınırlar içinde kullanmalı, ağ güvenliğini iyileştirmek için kullanmalı ve potansiyel risklerini anlamalıdırlar.

Bu nedenlerden dolayı, ağ güvenlik araçlarının kullanımı daima yasalara ve etik kurallara uygun olarak yapılmalıdır. Profesyonel güvenlik uzmanları veya eğitimli kişiler, bu tür araçları doğru ve sorumlu bir şekilde kullanmalıdır.