Sosyal Medya Zorbalığı Nedir?

Sosyal Medya Zorbalığı Nedir? Dijital Dünyada Yeni Bir Tehdit Sosyal Medya…

Sosyal Medya Zorbalığı Nedir? Dijital Dünyada Yeni Bir Tehdit Sosyal Medya…

Linux Masaüstü Ortamı Nedir? En İyi Seçenek Hangisi? Linux Masaüstü Ortamı…

Root Ve Jailbreak Nedir? Mobil Cihazınızdaki Kısıtlamaları Kaldırın Root Ve Jailbreak…

Android Performans Arttırma İleri Düzey Optimizasyon Android Performans Arttırma Bilinmeyen Yöntemler…

Ettercap Nedir? Ettercap, açık kaynaklı bir ağ saldırı aracıdır ve bilgisayar ağları üzerinde çeşitli güvenlik testleri ve saldırılar gerçekleştirmek için kullanılır. İlk olarak Alberto Ornaghi ve Marco Valleri tarafından geliştirilmiştir. Ettercap’in gelişim süreci, sürekli olarak güvenlik açıklarını tespit etmek ve ağ trafiğini analiz etmek için geliştirilmiştir.

Ettercap Nedir? Ettercap, promiscuous (pasif) modda ağ trafiğini dinleyebilir ve ağdaki cihazlar arasındaki iletişimi izleyebilir veya manipüle edebilir. Ayrıca, aktif olarak ağda ARP zehirleme (ARP poisoning) gibi saldırılar yapabilir, SSL sertifikası üzerindeki güvenlik kontrollerini atlayabilir veya man-in-the-middle (MITM) saldırıları gerçekleştirebilir.

Program, Linux ve Unix benzeri işletim sistemlerinde çalışabilir ve ağ güvenliği uzmanları, sistem yöneticileri ve güvenlik araştırmacıları tarafından genellikle güvenlik testleri ve eğitim amaçlı kullanılır. Ettercap’in esnek ve özelleştirilebilir yapısı, kullanıcıların farklı ağ ortamlarında çeşitli saldırı senaryolarını simüle etmelerine olanak tanır.

Ettercap’in kullanımı, yasal ve etik sorumlulukları göz önünde bulundurarak yapılmalıdır. Yetkisiz olarak veya izin almadan kullanılması yasa dışı olabilir ve bu tür aktivitelerden doğacak yasal sonuçlardan kullanıcı sorumludur.

Ettercap, genellikle aşağıdaki amaçlarla kullanılır:

Ettercap’in kullanımı, genellikle ağ güvenliği alanında uzmanlaşmış kişiler veya eğitim ve test ortamlarında yapılan çalışmalar için önerilir. Ancak, Ettercap gibi araçların yasal ve etik sınırlar içinde kullanılması önemlidir.

Ettercap, ağ güvenliği testleri ve ağ analizi için kullanılan güçlü bir araçtır. İşte Ettercap’in ana özellikleri ve yetenekleri detaylı bir şekilde:

Bu özellikler, Ettercap’in kapsamlı yeteneklerini ve ağ güvenliği testleri üzerindeki önemli rolünü vurgulamaktadır. Kullanıcılar, Ettercap’i doğru şekilde kullanarak ağlarını güvence altına alabilir ve potansiyel güvenlik tehditlerine karşı önlemler alabilirler.

Ettercap, ağ güvenliği profesyonelleri ve güvenlik testi uzmanları tarafından sıklıkla kullanılan bir araçtır. Ancak, etik dışı amaçlarla kullanılması halinde yasal sonuçları olabilecek güçlü bir araç olduğunu unutmamak önemlidir.

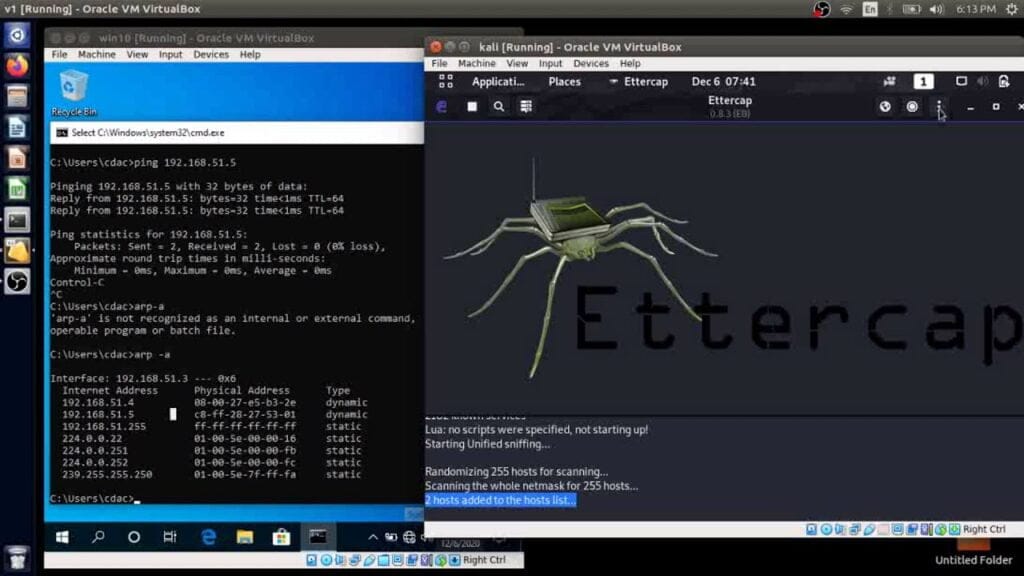

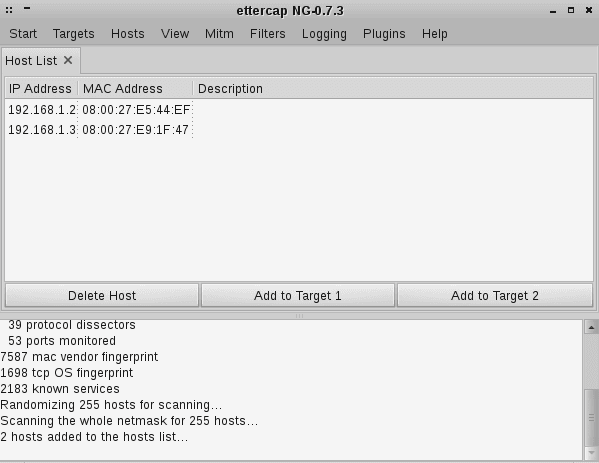

ARP (Address Resolution Protocol), bir ağdaki IP adreslerini fiziksel MAC (Media Access Control) adreslerine çözmek için kullanılan bir protokoldür. ARP spoofing, saldırganın ağda bulunan diğer cihazları yanıltarak kendi MAC adresini bir başkasının IP adresiyle ilişkilendirme sürecidir.

Nasıl Çalışır?

Man-in-the-Middle saldırıları, iletişimde bulunan iki taraf arasına gizlice girip, iletişimi dinleyen veya değiştiren bir saldırı türüdür. MITM saldırıları genellikle ağ üzerindeki zayıf noktalardan yararlanır ve ağ trafiğini kontrol etmeyi amaçlar.

Nasıl Çalışır?

Bu tür saldırılardan korunmanın bazı yolları şunlardır:

ARP spoofing ve Man-in-the-Middle saldırıları, ağ güvenliği açısından ciddi tehditler oluşturabilir ve bu saldırılardan korunmak için önlemler almak önemlidir.

Ağ üzerindeki trafiği dinleme ve analiz etme yetenekleri, ağ güvenliği uzmanları ve sistem yöneticileri için önemli bir araç setini ifade eder. Bu yetenekler genellikle ağ güvenliği denetimleri, performans izleme ve ağ sorunlarını tespit etme amacıyla kullanılır. İşte ağ trafiğini dinleme ve analiz etmenin temel noktaları:

Ağ trafiğini dinleme, ağ üzerinde iletilen veri paketlerini ele geçirme ve inceleme sürecidir. Bu işlem genellikle ağ arayüz kartları veya yazılımlar aracılığıyla gerçekleştirilir.

Nasıl Çalışır?

Ağ trafiğini analiz etme, dinlenen veri paketlerinin içeriğini inceleyerek ağdaki aktiviteleri anlamak ve değerlendirmektir. Bu işlem genellikle paket analiz araçları ve yazılımları kullanılarak gerçekleştirilir.

Analiz Edilen Özellikler:

Ağ trafiğini dinleme, ağ üzerinde iletilen veri paketlerini ele geçirme ve inceleme sürecidir. Bu işlem genellikle ağ arayüz kartları veya yazılımlar aracılığıyla gerçekleştirilir.

Nasıl Çalışır?

Ağ trafiğini dinleme ve analiz etmenin birkaç temel kullanım alanı şunlardır:

Ağ trafiğini dinleme ve analiz etme süreçleri, gizlilik ihlallerine veya yasa dışı izleme faaliyetlerine yol açabilecek potansiyel riskleri de içerir. Bu nedenle, bu tür faaliyetlerin yasalara ve etik kurallara uygun olarak gerçekleştirilmesi önemlidir. Ayrıca, kullanıcıların izinleri ve şifreli iletişim protokolleri (SSL/TLS gibi) gibi önlemler de bu süreçlerin güvenliğini artırmada kritik rol oynar.

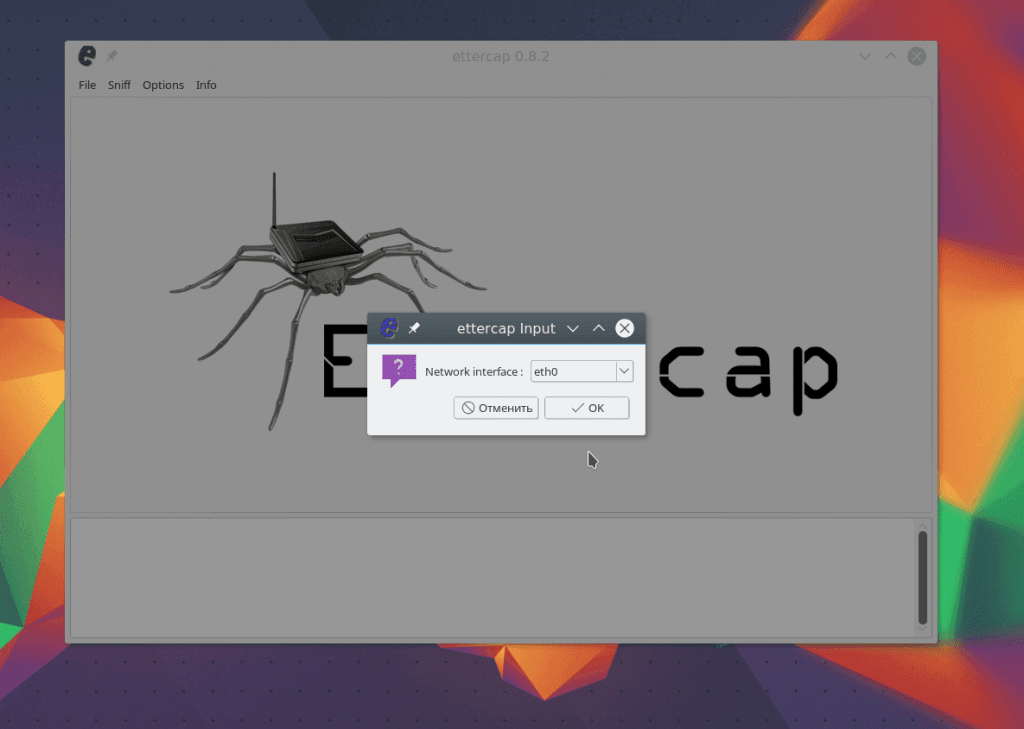

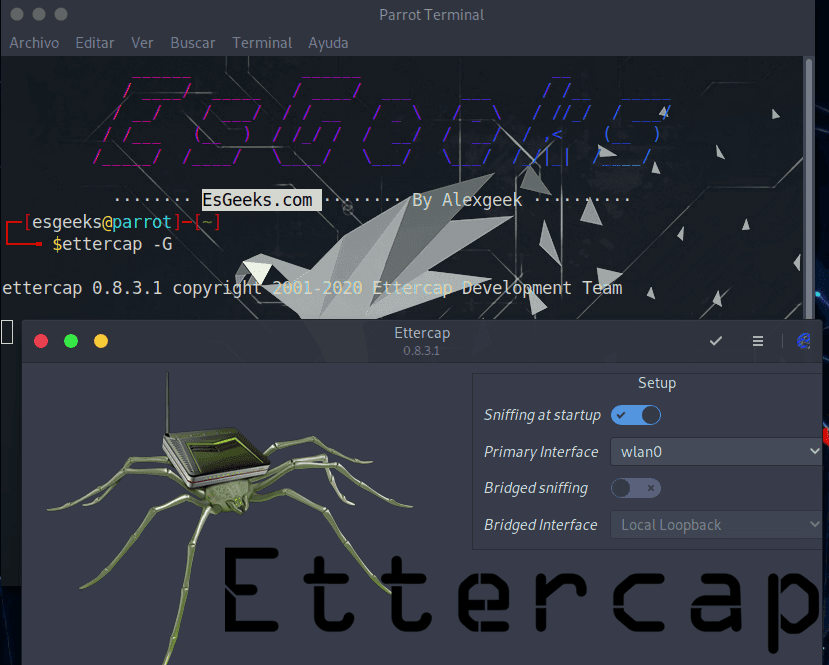

Ettercap, Linux ve benzeri işletim sistemlerinde kullanılabilen bir ağ güvenlik aracıdır. İşte Ettercap’in kurulumu ve temel ayarları hakkında adım adım detaylı bilgi:

Adım 1: Ettercap’in İndirilmesi

Ettercap, genellikle Linux dağıtımlarının depolarında bulunur. Kurulum için aşağıdaki komutları kullanabilirsiniz:

# Ubuntu veya Debian tabanlı sistemler için

sudo apt-get update

sudo apt-get install ettercap-graphical

# CentOS veya Fedora tabanlı sistemler için

sudo yum install ettercap

Alternatif olarak, Ettercap’in resmi web sitesinden kaynak kodunu indirip derleyerek kurulum yapabilirsiniz: Ettercap Download.

Adım 2: Bağımlılıkların Kurulumu

Eğer Ettercap’i kaynak kodundan derliyorsanız, sistemde gerekli bağımlılıkları kurmanız gerekebilir. Bunlar genellikle libpcap-dev (Packet Capture Library), libssl-dev (SSL Development Libraries) gibi paketlerdir.

Adım 3: Kurulum

Ettercap’i indirdikten ve bağımlılıkları kurduktan sonra, aşağıdaki adımları izleyerek kurulumu tamamlayabilirsiniz:

tar -xvzf ettercap-0.8.3.tar.gz # İndirdiğiniz dosyanın adını ve sürümünü uygun şekilde değiştirin

cd ettercap-0.8.3

./configure

make

sudo make install

Bu komutlar sırasıyla, kaynak kodunu çıkarır, yapılandırır, derler ve sisteme kurar.

Ettercap Temel Kullanımı

Ettercap’i kullanmak için genellikle aşağıdaki adımları izlersiniz:

Ettercap’in yapılandırma dosyaları genellikle /etc/ettercap/ dizininde bulunur ve özelleştirilmiş ayarları içerir. Örneğin, etter.dns dosyası DNS zehirlenmesi için kullanılırken, etter.conf genel yapılandırma ayarlarını barındırır.

Ettercap’in gelişmiş kullanımı için aşağıdaki özelliklere de dikkat edebilirsiniz:

Ettercap, ağ güvenlik testleri ve ağ analizleri için güçlü bir araç olup, kullanımı sırasında yasal ve etik kurallara dikkat edilmesi önemlidir.

Ettercap, ağ güvenliği testlerinde kullanılabilecek güçlü bir araç olup, potansiyel güvenlik zayıflıklarını tespit etmek ve ağ üzerindeki saldırılara karşı savunma stratejilerini değerlendirmek için çeşitli yöntemler sunar. İşte Ettercap ile yapılabilecek bazı ağ güvenliği testleri ve savunma stratejileri hakkında detaylı bilgiler:

Açıklama: ARP zehirlenmesi, Ettercap’in sıklıkla kullanıldığı bir saldırı türüdür. Ettercap kullanarak, ağdaki ARP zehirlenmesi saldırılarını tespit edebilir ve bu saldırılara karşı savunma stratejileri geliştirebilirsiniz.

Açıklama: Ettercap, MITM saldırıları için güçlü bir araçtır. MITM saldırılarını tespit ederek ağdaki güvenlik açıklarını değerlendirebilirsiniz.

Açıklama: Ettercap, ağ üzerindeki anormal etkinlikleri ve güvenlik olaylarını izleyerek potansiyel saldırıları belirleyebilir.

Açıklama: Ettercap, farklı iletişim protokollerini analiz ederek güvenlik açıklarını tespit edebilir ve bu protokolleri kullanarak yapılan saldırıları simüle edebilir.

Ettercap gibi araçlar, yasal ve etik kurallar çerçevesinde kullanılmalıdır. Ağınızda güvenlik testleri yaparken, yalnızca izin verilen sistemler üzerinde çalışın ve kullanıcıların gizliliğini ihlal etmeyin. Ayrıca, yerel yasaları ve düzenlemeleri dikkate alarak bu tür araçları kullanın.

Ettercap, ağ güvenliği açısından kapsamlı testler yapmak için güçlü bir araçtır. Ancak, doğru şekilde kullanıldığında ve yasal sınırlar içinde tutulduğunda etkin bir güvenlik stratejisi geliştirmenize yardımcı olabilir.

Ettercap, ağ güvenliği testleri için gelişmiş kullanım senaryoları sunan bir araçtır. İleri düzeyde kullanım için özelleştirilmiş filtreler ve saldırı vektörleri oluşturarak ağ güvenliği zayıflıklarını tespit etmek ve savunma stratejilerini geliştirmek mümkündür. İşte Ettercap’in ileri düzeyde kullanımı hakkında detaylı bilgiler:

Ettercap, ağ trafiğini dinlerken filtreleme ve işlem kuralları oluşturarak belirli trafiği yakalamak veya işlemek için kullanılabilir. Bu, saldırı tespitinde ve ağ güvenliği testlerinde çok yararlıdır.

Ettercap, çeşitli saldırı senaryolarını simüle etmek için kullanılabilir ve bu senaryolar üzerinde özelleştirilmiş ayarlar yapabilirsiniz.

Ettercap, plugin desteği sunarak kullanıcıların özel senaryoları ve işlevleri entegre etmelerine olanak tanır. Bu, daha karmaşık saldırı vektörleri oluşturmak ve ağ üzerindeki belirli zayıf noktaları test etmek için önemlidir.

Ettercap gibi araçlar, yasal sınırlar içinde ve etik kurallar çerçevesinde kullanılmalıdır. Ağ güvenliği testleri yaparken, yasal izinler ve kullanım koşullarına dikkat edilmelidir. Ayrıca, potansiyel zararları en aza indirmek için test edilen sistemlerin sahiplerinden izin alınmalıdır.

Ettercap’in ileri düzey kullanımı, ağ güvenliği testlerinde ve saldırı senaryolarının simülasyonunda oldukça etkilidir. Ancak, doğru şekilde yapılandırılması ve kullanılması, ağın güvenliği ve bütünlüğünü korumak için önemlidir.

Ettercap gibi ağ güvenlik testleri için birkaç alternatif araç bulunmaktadır. İşte Ettercap’in bazı alternatifleri:

Bu araçlar, farklı kullanım senaryoları ve özellikler sunarak ağ güvenliği testlerinde çeşitli ihtiyaçlara yanıt verebilir. Seçim yaparken, spesifik ihtiyaçlarınıza ve sistem gereksinimlerinize göre uygun olanını seçmeniz önemlidir.

Ettercap gibi ağ güvenlik test araçları, doğru şekilde kullanılmadığında yasal sorunlara yol açabilir. Bu tür araçların kullanımıyla ilgili bazı temel yasal sorumluluklar şunlardır:

Bu yasal sorumluluklar, ağ güvenlik testleri yaparken dikkate alınması gereken temel hususlardır. Uygunsuz kullanım, sadece yasal problemlere değil, aynı zamanda itibar kaybına ve güvenlik açıklarının artmasına da yol açabilir. Bu nedenle, ağ güvenlik testleri yaparken profesyonelce ve etik kurallara uygun bir şekilde hareket etmek önemlidir.